O método de autenticação com o qual estamos mais familiarizados envolve um nome de usuário e uma senha. Mas as senhas apresentam vários problemas, mesmo se você adotar boas práticas de higiene de senhas.

Para começar, não somos bons em lembrar senhas e pior ainda em criar senhas fortes. Em segundo lugar, a maioria dos usuários tende a reutilizar a mesma senha para várias contas. Portanto, se uma conta for comprometida, o restante das contas também estará em risco.

Para combater esses riscos, sugerimos o uso de uma chave de segurança de hardware. Mas com tantas chaves de segurança disponíveis, escolher a certa pode ser complicado. Então, aqui estão as melhores chaves de segurança que podemos encontrar no mercado.

1. Série YubiKey

Yubico é líder do setor quando se trata de chaves de segurança de hardware. A empresa oferece chaves de segurança que atendem a uma ampla gama de usuários, desde usuários domésticos individuais e desenvolvedores até empresas e grandes empresas. Algumas versões populares do YubiKey incluem:

YubiKey 5 NFC

O YubiKey 5 NFC é uma chave compacta, leve e durável e é compatível com muitos serviços, incluindo Facebook, Google Chrome, Dropbox, LastPass e muito mais. O YubiKey 5 NFC também suporta muitos protocolos de segurança, incluindo OpenPGP, FIDO U2P, OTP e Smart Card.YubiKey C Bio

O YubiKey C Bio é uma das poucas teclas com autenticação biométrica . A chave armazena suas informações biométricas em um elemento seguro separado usando uma arquitetura de três chips. Você pode configurar um PIN e usá-lo quando a biometria não for compatível. A chave vem nos formatos USB-A e USB-C e suporta U2F e FIDO2. Infelizmente, a série Bio não funciona com o LastPass, o que pode ser um problema para alguns usuários.YubiKey 5 Nano

Se você está procurando uma chave de segurança de hardware compacta, deve ser essa. O YubiKey 5 Nano vem nos formatos USB-A e USB-C e suporta vários protocolos de segurança, incluindo OTP, FIDO U2F, OpenPGP, OATH-TOTP e -HOTP. O tamanho minúsculo, no entanto, tem um custo. Ao contrário de outros YubiKeys, a chave Nano não é resistente a esmagamentos e não funciona com dispositivos móveis.

2. Kensington VeriMark

o Chave de impressão digital Kensington VeriMark usa tecnologia biométrica com legibilidade de 360 graus e proteção anti-spoofing. Ele suporta até 10 impressões digitais para que vários usuários possam fazer login no mesmo dispositivo.

O scanner compacto com fator de forma dongle é construído com portabilidade em mente. Ele mede apenas 1,2 polegadas de comprimento, para que você possa anexá-lo a um chaveiro sem sentir seu peso. Você pode até deixá-lo conectado ao seu laptop enquanto o coloca em uma bolsa durante o trajeto.

A chave Kensington suporta muitos protocolos e funciona bem com contas baseadas em nuvem, como Dropbox, GitHub, Facebook, Google e muito mais. Por outro lado, falta suporte NFC e compatibilidade com macOS e Chrome OS.

3. Chave de segurança Titan do Google

o Chave Titã é a versão do Google de uma chave de segurança física para recém-chegados que desejam proteger suas contas com autenticação multifator . Ele oferece suporte a USB-C e NFC, para que você possa ter certeza de que funcionará com praticamente qualquer dispositivo.

Embora a chave não leia impressões digitais, você pode tocar no centro para confirmar ao fazer login nos sites. Ele suporta o protocolo FIDO U2F, que é um protocolo mais antigo e coloca a chave Titan em desvantagem em comparação com outras chaves de segurança de hardware.

A chave Titan do Google não suporta biometria, ao contrário da chave Kensington VeriMark ou YubiKeys. Mas graças a isso, o Titan não precisa de nenhuma configuração. Para usar a chave, tudo o que você precisa é navegar até um site que suporte chaves de hardware, adicionar a chave Titan à sua conta, seguir as instruções e pronto.

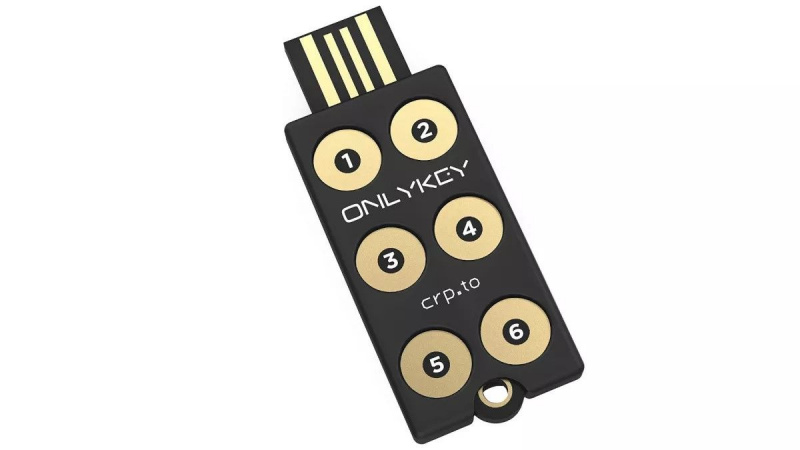

4. Chave Somente CryptoTrust

o CryptoTrust OnlyKey tem algumas características únicas que seus concorrentes não têm. Começando com o design, o OnlyKey oferece um teclado integrado projetado para ignorar os keyloggers. Como você digita os caracteres de sua senha a partir da própria chave, suas contas ficam seguras mesmo que o dispositivo ou o site sejam comprometidos.

Você pode até proteger suas senhas com um PIN adicional, o que torna o OnlyKey um dispositivo de autenticação multifator adequado. Ele também inclui um gerenciador de senhas e outros recursos como autodestruição e backup criptografado. O recurso de autodestruição protege você contra ataques de força bruta, pois limpa seu dispositivo após muitas tentativas incorretas.

O CryptoTrust OnlyKey é um pouco mais volumoso que seus concorrentes e possui uma interface mais desajeitada. Embora não seja um grande problema, pode afastar alguns usuários.

5. Senhas da Apple

As chaves de acesso são a versão da chave de segurança da Apple para garantir um método de autenticação rápido e seguro. Essa nova tecnologia de autenticação conta com Touch ID e Face ID para autenticar usuários sem precisar digitar uma senha. Embora esse recurso não envolva um pendrive, ele depende do seu dispositivo para autenticar. Aqui está como funcionam as senhas da Apple :

Depois de ativar o recurso para um site ou aplicativo, a senha será armazenada no computador ou telefone usado para configurá-lo. Você pode sincronizá-lo em todos os seus dispositivos usando Porta-chaves iCloud . E quando você quiser fazer login em um dispositivo que não seja da Apple ou em um computador que você nem possui, você pode escanear um código QR com seu iPhone para concluir o processo de autenticação.

O método de login de senhas da Apple estará disponível a partir do iOS 16, iPadOS 16 e macOS Ventura. Ele protegerá os usuários contra ataques de phishing, eliminando o uso de senhas.

Como essa tecnologia ainda está em seus estágios iniciais, é improvável que sites e aplicativos forcem os usuários a usar chaves de acesso imediatamente. Eles serão usados junto com as senhas inicialmente, mas devem se tornar populares no futuro.

As chaves de segurança de hardware valem a pena?

As chaves de segurança de hardware não são perfeitas. Nem todos os sites os suportam e podem ser complicados de configurar. Eles também não são ideais para usuários que tendem a perder coisas.

Mas as chaves de segurança ainda são mais seguras do que os métodos tradicionais de MFA. Os códigos de recuperação baseados em SMS são propensos a ataques de invasão de SIM, enquanto os aplicativos autenticadores têm seus próprios problemas. As chaves de segurança baseadas em hardware são muito mais fáceis de usar e oferecem melhor segurança em comparação.

Recomendamos usar pelo menos duas chaves de segurança físicas; uma para uso diário e uma chave de backup que você pode usar caso perca sua chave diária.

como você faz o modo retrato no iphone 7